Người dùng Apple coi chừng phần mềm độc hại này sử dụng MS Word để lây nhiễm macOS

Tấn công dựa trên vĩ mô xuất phát từ các tài liệu Microsoft Word độc hại đã tồn tại được một thời gian vì nó vẫn được xem xét một trong những cách hiệu quả nhất để thỏa hiệp máy Windows. Bây giờ, có vẻ như hình thức tấn công này cũng đang tiến đến Mac.

Các nhà nghiên cứu bảo mật đã quản lý để xác định một cuộc tấn công như vậy vào thiết bị Mac bằng tệp Word có tiêu đề "Đồng minh và đối thủ của Hoa Kỳ tiêu hóa chiến thắng của Trump - Quỹ Carnegie vì hòa bình quốc tế". Ẩn bên trong tệp là một macro nhúng có thể được kích hoạt nếu người dùng mở tài liệu trong ứng dụng Word đã được định cấu hình để cho phép macro.

Nếu người dùng quyết định mở tệp bất chấp cảnh báo sẽ sáng lên khi mở tệp, macro nhúng sẽ tiến hành kiểm tra xem tường lửa bảo mật LittleSnitch có đang chạy không. Nếu không, macro sẽ tải xuống một tải trọng được mã hóa từ securitychecking.org. Khi quá trình tải xuống hoàn tất, macro sau đó sẽ giải mã tải trọng sử dụng khóa được mã hóa cứng, theo sau là việc thực hiện tải trọng.

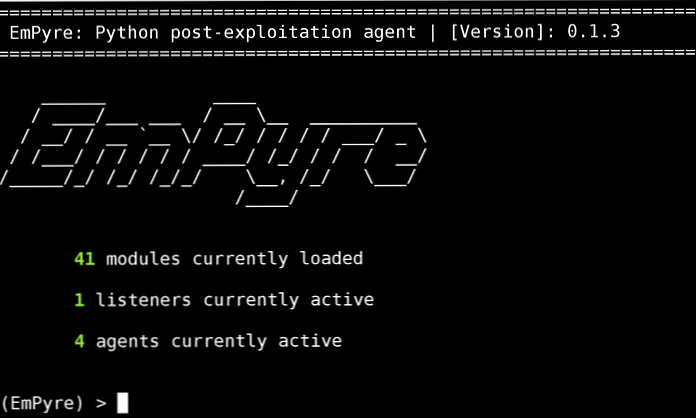

Theo các nhà nghiên cứu bảo mật, mã dựa trên Python được tìm thấy trong macro gần như là một bản sao trực tiếp của khung khai thác nguồn mở đã biết cho Mac được gọi là EmPyre. Mặc dù các nhà nghiên cứu không thể có được trọng tải mà securitychecking.org đang phục vụ, các thành phần EmPyre có nghĩa là macro có thể có khả năng được sử dụng để giám sát webcam, đánh cắp mật khẩu và khóa mã hóa được lưu trữ trong một móc khóa và truy cập lịch sử duyệt web.

Tệp Word độc hại này đánh dấu lần đầu tiên ai đó cố gắng thỏa hiệp máy Mac thông qua lạm dụng macro. Mặc dù phần mềm độc hại không đặc biệt tiến bộ, nhưng không thể phủ nhận rằng macro vẫn có hiệu quả cao khi làm hỏng máy. Người dùng Mac có lẽ nên thận trọng hơn khi nói đến các tệp Word kể từ bây giờ.

Nguồn: Ars Technica